酷盾安全SCDN在全球拥有300+节点,覆盖多个国家和地区。全网带宽输出能力达100Tbps。

高性能节点全球分布

酷盾安全SCDN托于边缘节点,基于酷盾高防节点,防御SYN Flood、ACK flood、TCP flood等各类流量攻击,保障业务稳定。联动Web应用防火墙和TCP安全加速,单点防御能力达1Tbps+

广泛布局的高性能节点,显著提升信息传递效率。面对紧急情况时,也能更好应对。

主要节点分布

酷盾安全SCDN主要节点分布如下,如需了解全量信息,请联系商务经理(可单独定制)。

|

计费区域 |

主要节点分布 |

|

中国内地 |

|

|

北美 |

美国(洛杉矶、纽约、西雅图、圣何塞、达拉斯) |

|

欧洲 |

英国、法国、波兰、德国 |

|

亚太1区 |

中国香港、日本(东京、大阪)、新加坡、泰国曼谷、菲律宾马尼拉、马来西亚吉隆坡 |

|

亚太2区 |

印尼(雅加达)、印度(孟买)、韩国首尔 |

|

亚太3区 |

澳大利亚(悉尼) |

|

中东/非洲 |

阿联酋、科威特、南非(约翰内斯堡) |

|

南美 |

巴西(里约热内卢) |

什么是ACL?ACL的全称是 Access Control List (访问控制列表) 是一种基于包过滤的访问控制技术,它可以根据设定的条件对接口上的数据包进行过滤,允许其通过或丢弃。

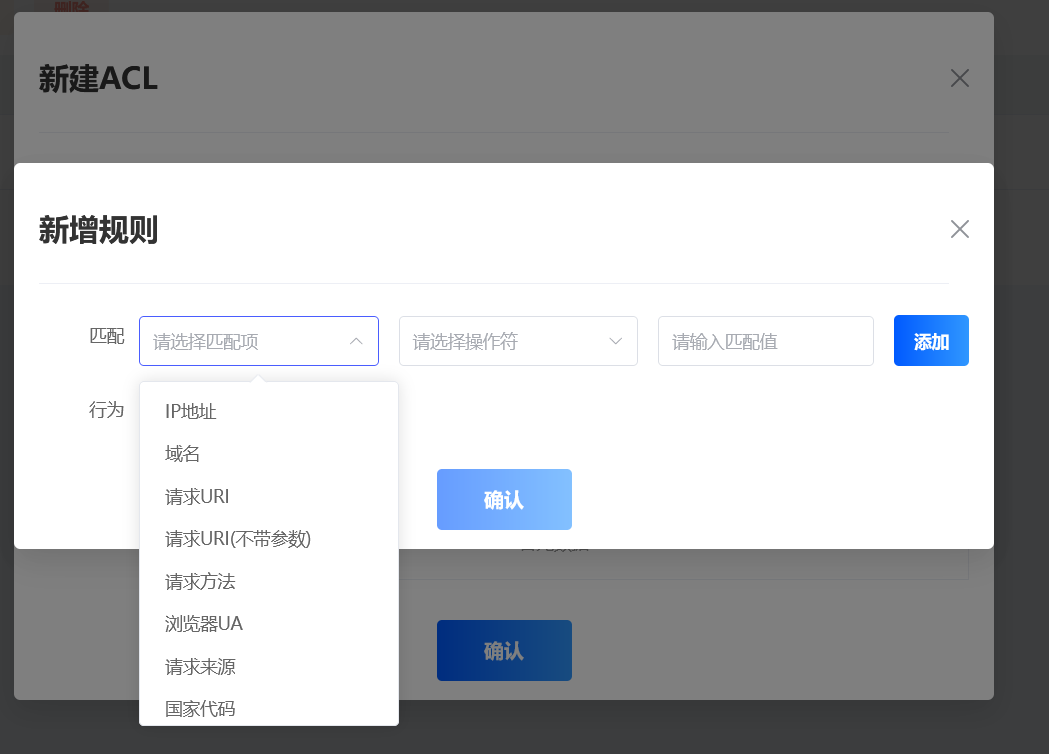

1. ACL规则设置

酷盾安全ACL规则是对客户访问控制的规则,当客户请求匹配规则时,会返回403。ACL与WAF过滤类似,只是ACL没有过滤器(不会进行拦截),而是直接匹配后执行相应的行为,允许或拒绝。

具体路径:网站管理》ALC管理》新增

如图所示

- 默认行为 - 可选允许或拒绝,当所有规则没有匹配时,执行默认行为。

- 规则列表 - 按顺序一条条匹配,直到匹配才中止,没有匹配就执行默认行为。

注:上面可能不是很清楚,如默认规则,你设置拒绝后,当你应用到网站是,所有人都是默认拒绝访问【也就是说,上面规则都要设置到允许,除特殊情况设置为拒绝】。

ACL规则的匹配项和操作符跟自定义WAF规则的基本一样,具体说明请参考:自定义WAF

规则支持设置多个匹配项,当设置多个匹配项时,只有所有匹配项匹配成功,这个规则才算匹配。

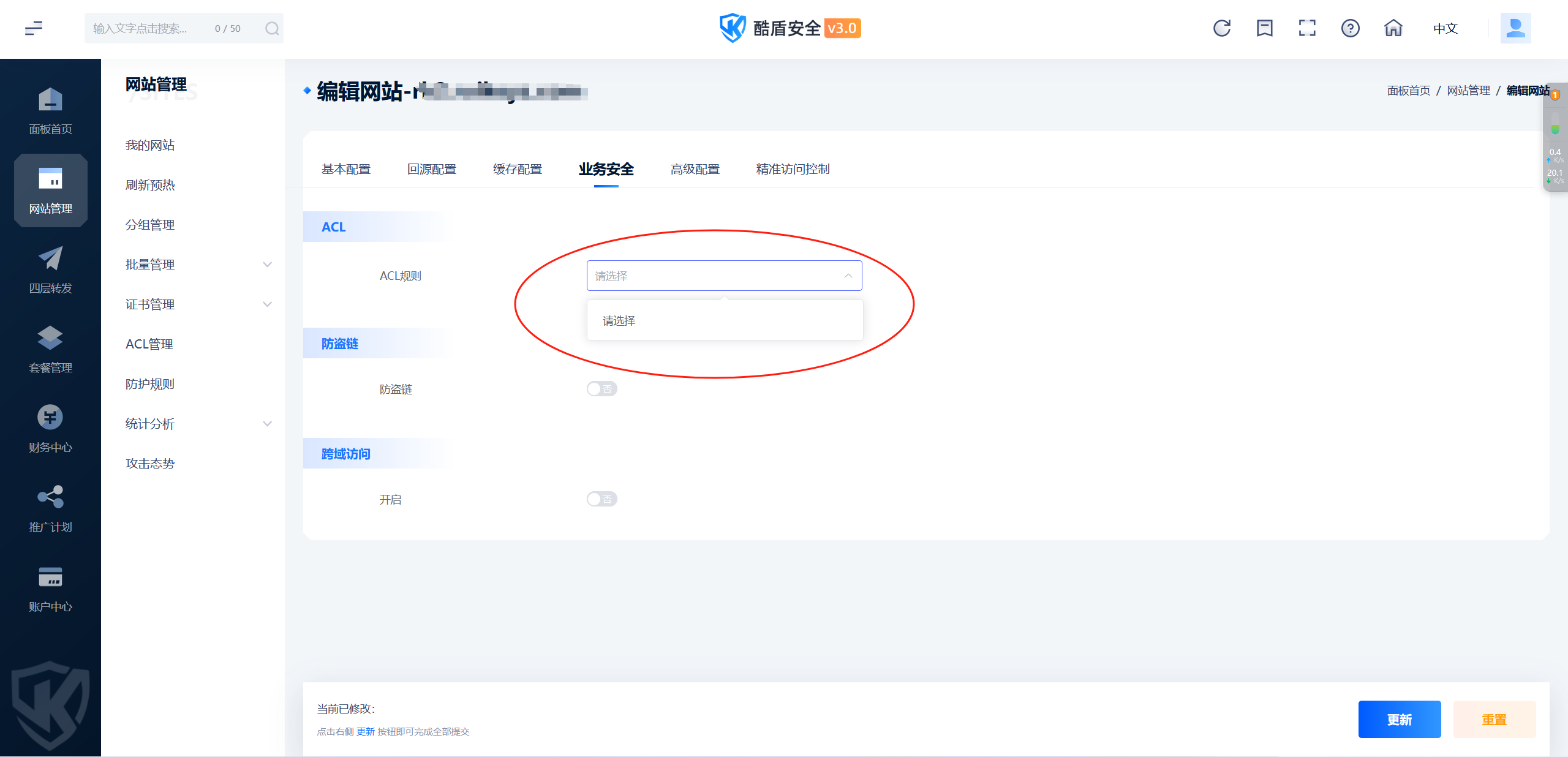

2. ACL规则应用

上面规则设置后,需要到站点进行应用,才会执行规则。

具体路径:网站管理》我的网站》选择具体域名管理》业务安全》ACL规则

如图所示,设置后,选择对应规则应用,记得保存哦。

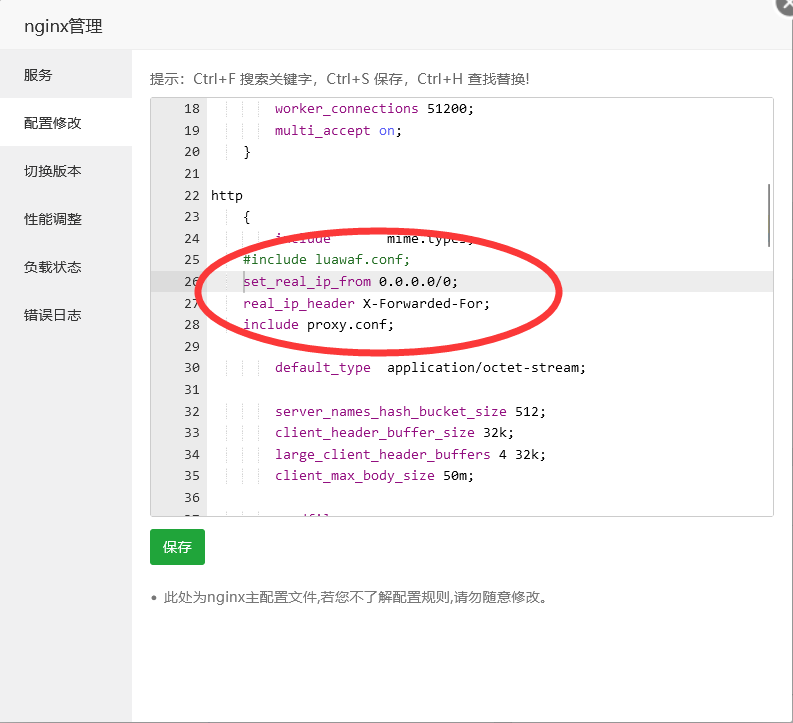

我们需要找到"Nginx.conf"文件,然后修改。不同环境配置出来的nginx文件命名方法可能不一致,以下教程以宝塔面板NGINX做演示教程。

如下图,添加以下代码到HTTP这个{}里面即可。

set_real_ip_from 0.0.0.0/0;

real_ip_header X-Forwarded-For;

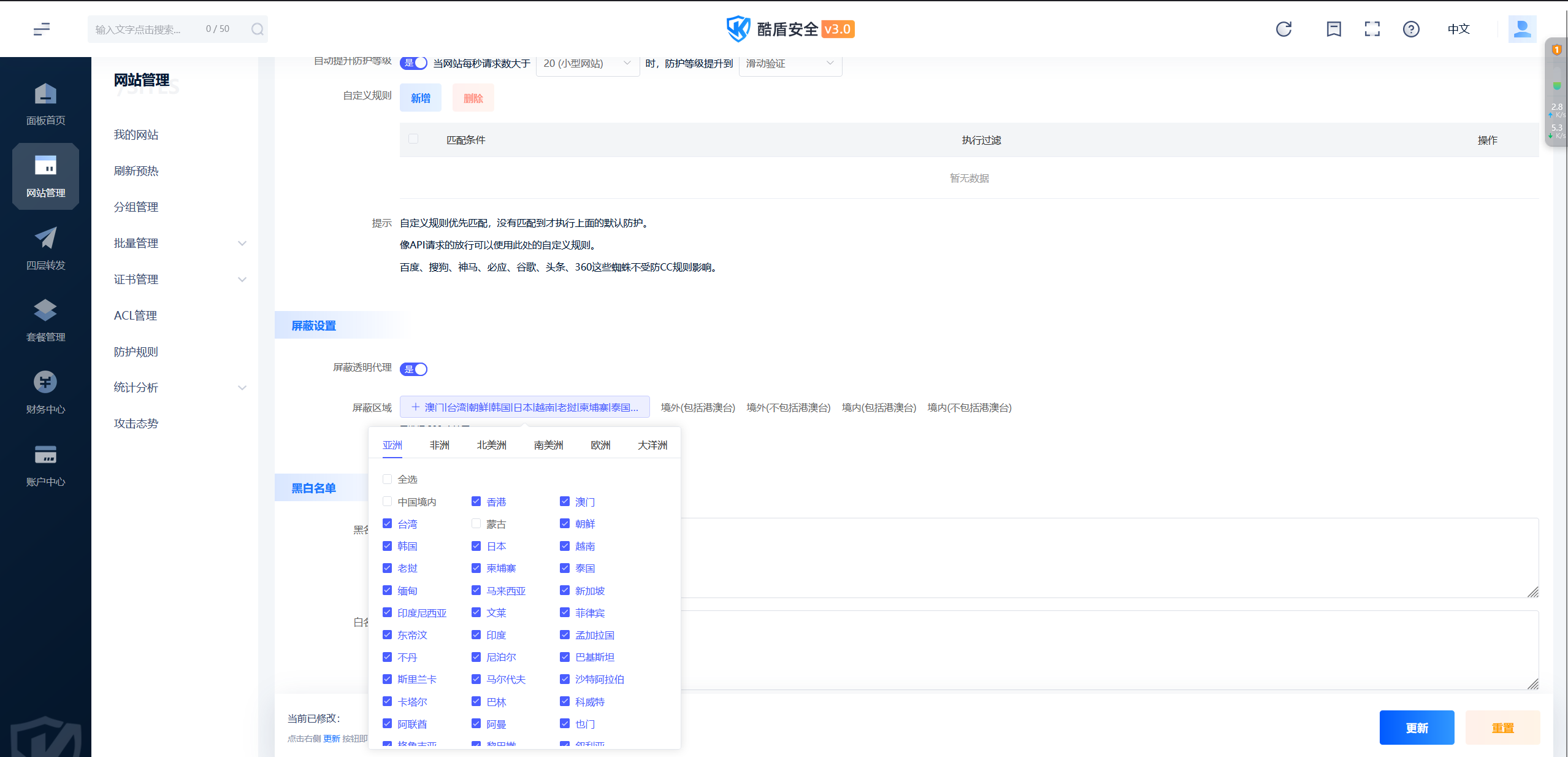

进阶配置之屏蔽海外教程:

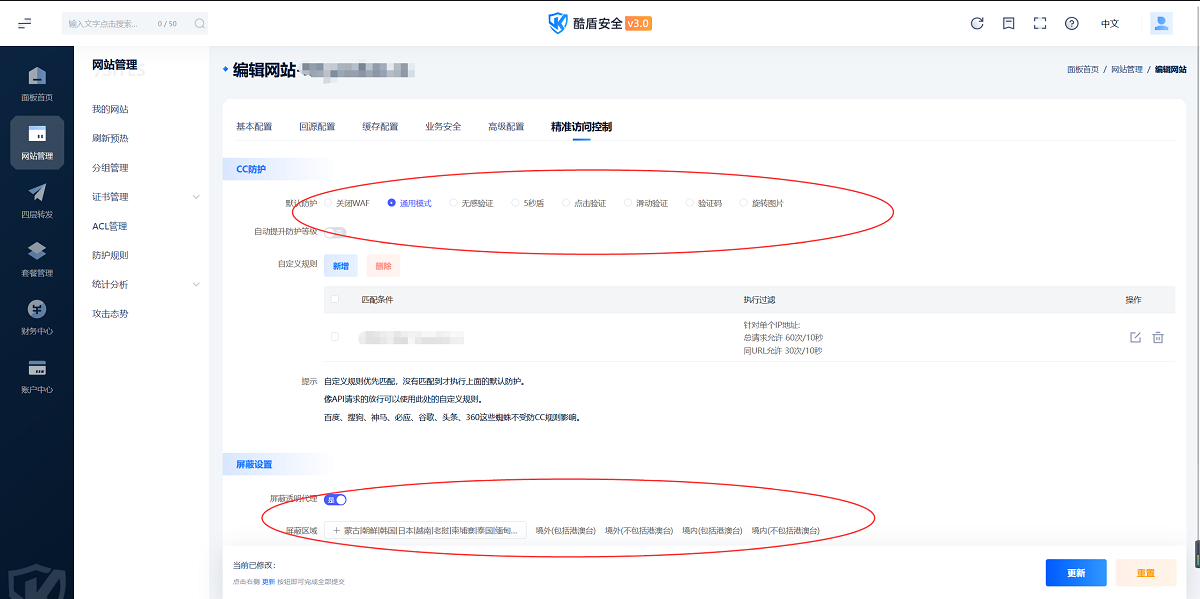

在防护效果不佳的情况下,如没有海外用户,可直接把除中国以外的地区全部屏蔽,可减少80%的攻击力度。酷盾安全 SCDN支持一键屏蔽海外功能具体步骤如下:

1. 初级设置

进入 SCDN 控制台,选择站点管理》我的域名,在【功能配置】界面,选择「域名管理」模块,点击进去找到【精准访问控制】,如图所示(滑到下面找到屏蔽设置):

注:屏蔽透明代理,这个不是开关,开启不能屏蔽海外,这是两个功能。

如图中所示,可以点击选择每个大洲国家进行屏蔽,也可以选择旁边的一键配置,选择好了后,记得保存哦。

2. 高级精准设置

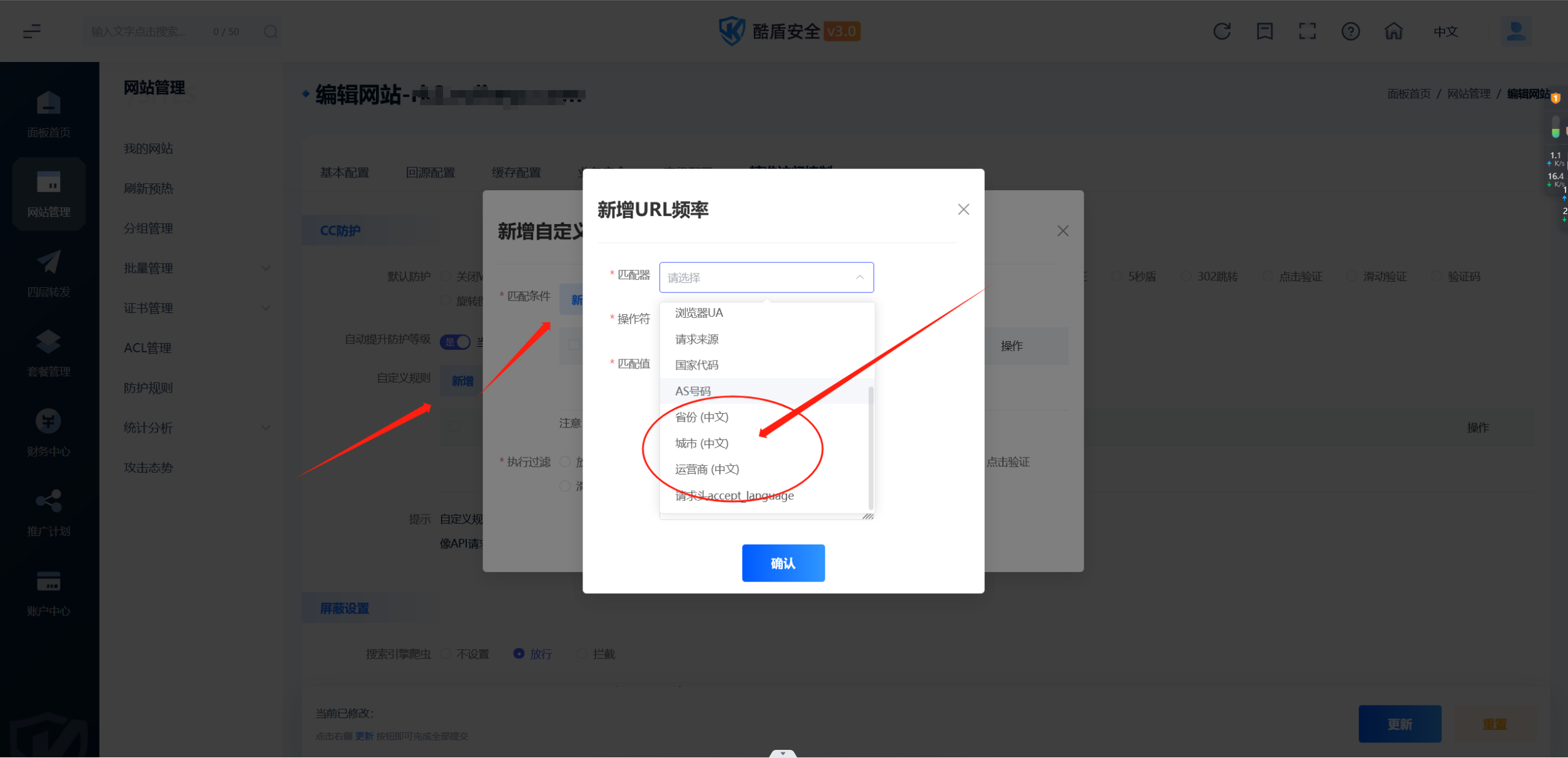

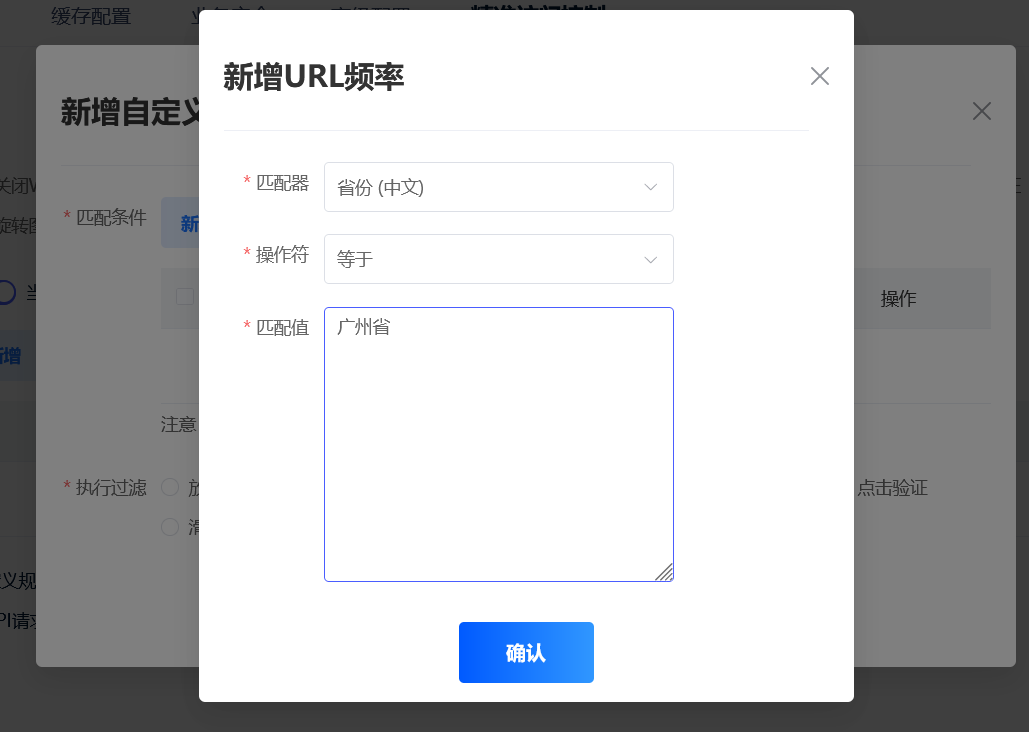

在同一个页面【精准访问控制】滑到最上面可以看到下面的操作图,点击【自定义规则》新增条件】即可看到当前页面。

上面的教程只是封禁海外的,如果我想屏蔽某个省呢?那么就看下面操作:

选择条件后,比如我要封禁广东省,那么如图操作即可。

点击确定

确定后,然后执行需要操作的步骤,比如拉黑,或者放行等操作。

其他的高级进阶WAF可以看本篇教程:自定义WAF

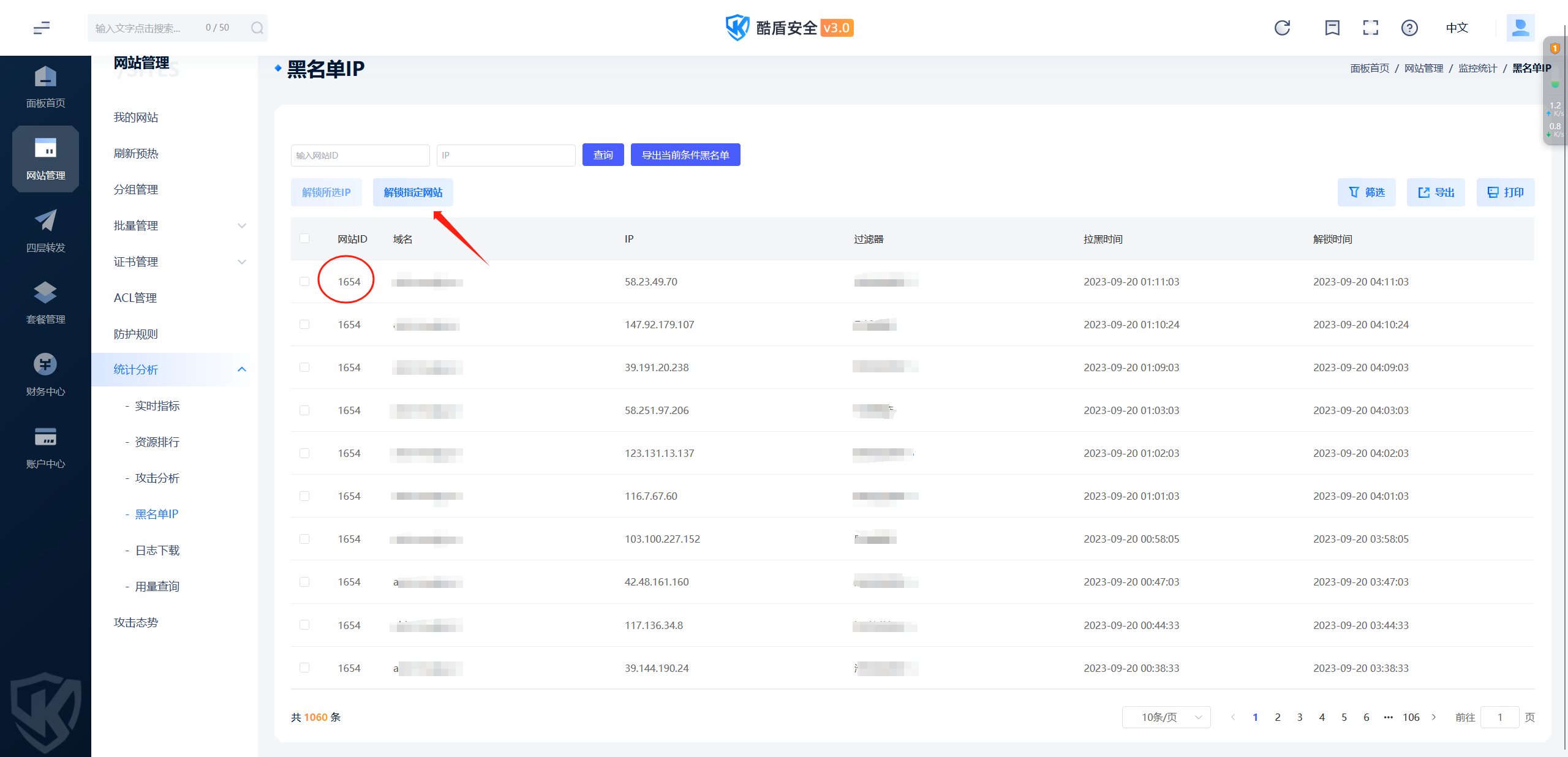

1. 黑名单IP解封

酷盾安全WAF拦截后,如何查看以及解封,具体步骤如下:

进入 CDN 控制台,点击网站管理》统计分析》黑名单IP,可查看当前账号名下域名的拦截状态详细报表。

如查询到误拦截,可点击解封操作,也可以直接点击全部释放(高频攻击下,不建议操作全部释放)。

勾选要解除的黑名单IP,然后点击解锁所选IP。如需要解除全部的IP,建议点击使用【解锁指定网站】然后输入网站ID,这样可一次性解锁全部黑名单IP,否则勾选大量的IP解锁会非常慢,而且有解锁次数限制。如图操作:

下面通过简单的命令观察。

如何判断是不是被CC?一般被CC呢,宝塔上面显示负载跟CPU都会爆表100%的

下面以Linux系统为示列,Win系统,可直接查看任务管理器即可。

1. 排查教程

SSH登录服务器执行以下命令

netstat -n | awk '/^tcp/ {++S[$NF]} END {for(a in S) print a, S[a]}'

执行结果后,会显示下面以下参数。

以上参数随便一个大于200,再考虑是不是CC,如果都小于200,然后CPU 100%,在检查是否程序导致,或服务器配置不够等因素。

2. 解决方案

可接入酷盾安全SCDN进行防护,以下规则随便开启一项即可防护,防护严格从左往右,如效果不佳,可切规则测试,另外如确保是CC攻击可开启封海外,效果更佳。

如需要开启HTTPS协议,具体步骤如下:

1. 域名未配置

名词讲解:

域名没有绑定在酷盾安全SCDN控制台,请检查是否绑定对于域名。【如未绑定对应SSL证书,直接访问也会出现类似情况。如需使用HTTPS协议,需要先绑定SSL证书:证书配置】

2. 套餐连接数超限

名词讲解:

套餐连接数超过峰值,一般出现于,被攻击的时候,如长期一直超过,请升级套餐,否则可能影响业务。

3. 站点锁定页面

名词讲解:

站点锁定常出现于违规业务,或其他违规,请联系客服处理。

4. 套餐到期

名词讲解:

套餐已经到期,请前往控制台续费即可恢复。

5. 流量超限

名词讲解:

套餐流量已使用完,新增额外流量包,或者升级套餐解决。

6. 504状态码

名词讲解:

504常出现于,源站不正常,或者长时间请求得不到响应,请检查对应源站情况。

7. 502状态码

名词讲解:

504常出现于,源站拦截酷盾安全节点导致,解决方案:请检查源站是否有防火墙,或其他防火墙。可直接关闭防火墙,或者把酷盾安全节点加入白名单即可。

酷盾安全节点IP地址段,需要在服务器内加入白名单,防止源站拦截节点IP导致回源失败。

如使用的宝塔面板,可在Nginx防火墙-全局配置 – IP白名单(设置)- 导入上述IP地址段。其他防火墙类似。

华东: 122.228.8.0/24 | 180.188.16.0/24 | 115.238.196.0/24 | 103.205.253.0/24 | 103.239.245.0/24 | 103.205.254.0/24 | 103.205.253.0/24 | 218.93.206.0/24 | 110.42.112.0/24 110.42.100.0/24 | 112.29.226.0/24 | 110.42.66.0/24 | 183.134.19.0/24 | 110.42.65.0/24 | 180.97.221.0/24 | 103.189.92.0/24 | 112.29.210.0/24 华中: 61.183.42.0/24 | 121.62.19.0/24 | 111.6.86.0/24 | 27.25.129.0/24 | 103.7.141.0/24 西南: 222.211.73.0/24 | 220.167.100.0/24 | 110.40.39.0/24 | 110.40.42.0/24 | 110.40.43.0/24 | 110.40.47.0/24 | 125.64.108.0/24 | 110.40.60.0/24 华南: 220.231.145.0/24

东北: 121.22.243.0/24 华北: 101.237.129.0/24 | 36.110.168.0/24 HK: 43.154.164.0/24 | 165.154.5.0/24 | 165.154.7.0/24 | 118.26.37.0/24 | 103.246.244.0/24 | 202.181.26.0/24 | 182.237.3.0/24 | 123.108.111.0/24 | 156.247.179.0/24 | 45.125.12.0/24 | 149.104.24.0/24 | 38.6.167.0/24 | 154.12.60.0.24 | 103.27.79.0/24 | 45.113.82.0/24 | 101.36.107.0/24 | 202.61.87.0/24 | 38.6.167.0/24 TW: 45.43.59.0/24 VN: 103.186.64.0/24 SG: 15.235.197.0/24 | 139.99.30.0/24 JP: 45.142.166.0/24 | 91.199.209.0/24 | 141.98.196.0/24 | 62.106.70.0/24 KR: 111.223.246.0/24 US: 45.88.195.0/24 | 45.88.195.0/24 | 154.201.75.0/24 | 154.22.123.0/24 | 45.158.21.0/24 | 66.11.117.0/24 | 104.218.234.0/24 | 38.12.25.0/24 | 65.75.209.0/24 198.251.80.0/24 | 38.150.13.0/24 | 185.218.7.0/24 | 65.75.209.0/24 | 154.201.91.0/24 DE: 162.19.243.0/24 BR: 154.90.60.0/24 GB: 5.39.253.0/24

添加白名单注意事项:192.168.0.0/24就代表了192.168.0.0至192.168.0.255整个C段

注:如上述添加了,还是大量返回5xx等状态码,请联系客服排查。

阿里云服务器可参考此教程:https://www.kdun.cn/docs/522.html

最近接到客户反馈,网站已经在多个方面上做好了源站IP保密工作,并且在接入高防cdn之后源站服务器仍然遭受到多次ddos攻击,通过多方面排查基本确定泄露网站源站服务器IP的原因是因为ssl证书。

市面上很多工具爬虫24小时不停的抓取扫描IP,这类的工具网站通过无差别HTTP/HTTPS请求所有的IP,并将抓取到的IP地址所对应的网站记录到网站,以至于有些攻击者可以通过这类的网站可以直接查询到网站源站IP,因此我们在搭建网站的时候一定要做好屏蔽安全工作。

1. 排查教程

排查是否属于上述问题:通过https://你的源站IP,如果可以访问并且浏览器左上角锁的标志中显示了你的域名ssl证书那么就存在泄露的风险。如下图:

1. 解决方案

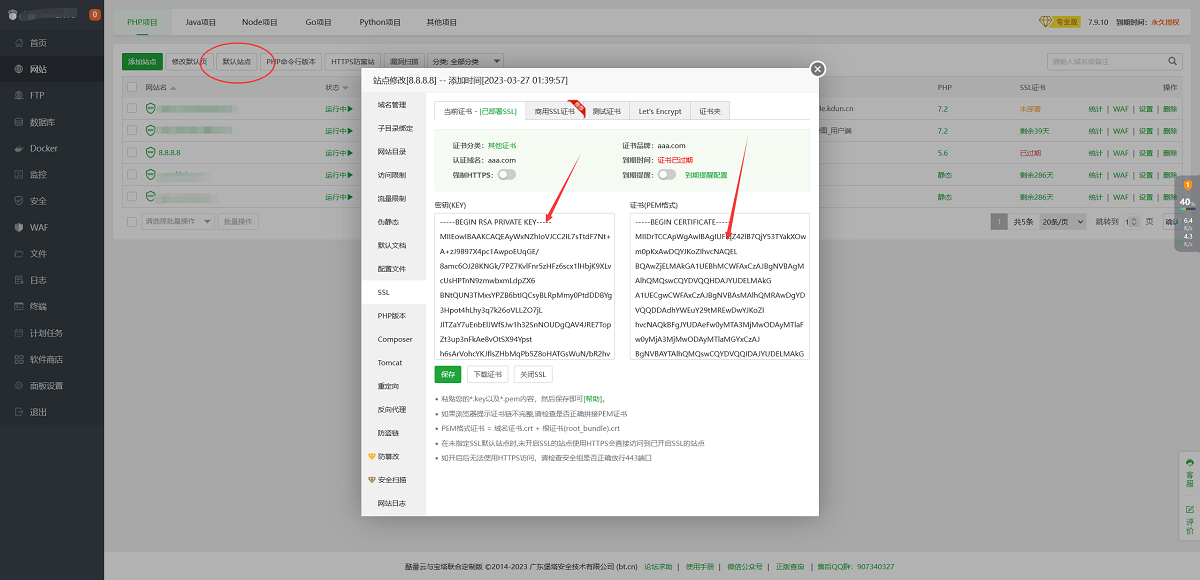

下面以宝塔为案列操作,其他操作类似。

宝塔面板用户可添加一个随意的网站1.1.1.1【域名或者IP随意】,然后删除宝塔创建网站默认生成的全部文件,然后为这个随意添加的网站配置一个无效的证书(本文下方会为大家提供一个无效的证书使用),配置好证书之后在宝塔面板后台:【网站】-【默认站点】中心选择刚才添加的这个随意的网站作为默认站点。

如下图:

①证书(PEM格式)

-----BEGIN CERTIFICATE-----

MIID2TCCAsGgAwIBAgICQyIwDQYJKoZIhvcNAQELBQAwczELMAkGA1UEBhMCQ04x

EDAOBgNVBAgMB1RpYW5qaW4xEDAOBgNVBAcMB1RpYW5qaW4xFTATBgNVBAoMDENI

SU5BU1NMIEluYzEpMCcGA1UEAwwgQ0hJTkFTU0wgQ2VydGlmaWNhdGlvbiBBdXRo

b3JpdHkwHhcNMjIwNzE2MTQ1MDE0WhcNMjMwNzE2MTQ1MDE0WjB/MQswCQYDVQQG

EwJDTjEQMA4GA1UECAwHdGlhbmppbjEKMAgGA1UECgwBMTELMAkGA1UECwwCaXQx

JjAkBgNVBAMMHXd3dy5kc2dmc2RnZHNnZHNnc2Rnc2Rnc2QuY29tMR0wGwYJKoZI

hvcNAQkBFg4xOTExMDA2QHFxLmNvbTCCASIwDQYJKoZIhvcNAQEBBQADggEPADCC

AQoCggEBAL0OnjqcAUkfvH05du4JpelkrGUHWeZgO/iyxf12oOJV1x7YzEYIJLL6

++PMt4yQEO5tApDg4Evi7R+fOmVd8fSY2flUSRrEvY69gnr3EVcQ8xRNqlpnLTU8

klkHgOBC+RbKRvj8Rb8HNQmc8TXQvy4B+QfH8ZGQUyLFCTWfitmdRYKR5WZvPoMn

12MnCInuN4MURGeZf9D+dntRpJhqjchaQvTkXEvbnOCYoQSvUVkO2kyXt5g3G3jf

+VwI3nZxu8Dw71m3asOl4mhruFSk5HJMYizEjOAbAku6eC7vn/ICKCZXAyDgUUJU

FmY93c7EvGKC2gABL52Cec7PhNlBHVkCAwEAAaNrMGkwHwYDVR0jBBgwFoAUXB8j

+sjhITHC2Df2iPzSb8JUQzMwCQYDVR0TBAIwADALBgNVHQ8EBAMCBPAwLgYDVR0R

BCcwJYIJbG9jYWxob3N0ggx3d3cudGVzdC5jb22HBMCoAAGHBH8AAAEwDQYJKoZI

hvcNAQELBQADggEBADk7ccqVNyzyZnJZoP6xz00tvvsMXouJg7KZsjrP7lBFii4o

2QVo9ZVCO28pctiiKY2mYt36963SS+OvSSaXI7UNczPcOCMIxvlLaNFySShjkAAM

D9IkHvuXS6fQ1uUhA69AHdkpr6okXYup1hG1uI3Lu23/FSYclKmgEgW0BD5ycOdV

j4hIpFEyfY49RMQGyNbGIFvVRdCm58NxGkUVKjUQAv9DlkqEE+5dhziBoocXI/aE

TBZDtxtyyWrx46miRyI2zE6wdQy9uhPMgfPoXky9UZ+UuwB3ikbQJQIi1K7hpOfX

EVgzwQ05SusJxs27XofX8H+bYuhfIL62fqMbDWw=

-----END CERTIFICATE-----

②密钥(KEY)

-----BEGIN PRIVATE KEY-----

MIIEwAIBADANBgkqhkiG9w0BAQEFAASCBKowggSmAgEAAoIBAQC9Dp46nAFJH7x9

OXbuCaXpZKxlB1nmYDv4ssX9dqDiVdce2MxGCCSy+vvjzLeMkBDubQKQ4OBL4u0f

nzplXfH0mNn5VEkaxL2OvYJ69xFXEPMUTapaZy01PJJZB4DgQvkWykb4/EW/BzUJ

nPE10L8uAfkHx/GRkFMixQk1n4rZnUWCkeVmbz6DJ9djJwiJ7jeDFERnmX/Q/nZ7

UaSYao3IWkL05FxL25zgmKEEr1FZDtpMl7eYNxt43/lcCN52cbvA8O9Zt2rDpeJo

a7hUpORyTGIsxIzgGwJLungu75/yAigmVwMg4FFCVBZmPd3OxLxigtoAAS+dgnnO

z4TZQR1ZAgMBAAECggEBAIxoq+k5bdcCI/oY0JQvRDJXm5WY5RKtDD1DgLoi/Y+7

Uv5M40Fr0N3Ae40OwI87e+envE0fRlX13kgq+LLKF+WiE9kR2Q1xapr1ck+i6RTx

uKaum8Nyd2ffaY2HfhaQhvB/IEDRE3exgZl3HsnqE+K2gl5eB7IlLylWjuVtbTD6

TE0+f/MnYjrkjZ7AKi8m/0JjYPbgCp/+uINHVJ1snxSFXogSrSxkMRNJVFVV9Mc3

ydg51H4HoLvtbj6E25AwVBIkexsEj5SOOjcV1py+hcSnKTxMKW9xxp04s44hTh9s

t1k/yKL4pvn/ytNwdBy1rlr8/45KLslrW2rcHCLmzIECgYEA+sQJRi8XP3P343i+

ar0PiP70hxq/wFDMOJCAhOHyER03nT9CCgHCqctVJZtlpU08g7JGQoDJ/OzuKh+r

jq2yGcxuuRYyE1YbebFpeqIdMZSW63LX2abQm676Uk5eThPc/9aGuJ/RAR1+wakL

2yZXZKVs33xasPvRdewh3ejJChECgYEAwQDXpXCqjzEQwr9WyWfmiulzrj70aAHe

n0sVf8UbWk/mb2xHCOLhoHEexar9MnA0A4hj1KNQnmzmz5FCTaCjtp9xQPWJ51ht

/3lfEFdD1N5NtVw9HC+szAMO9s4F6GSzuvhouZ0/7CaAd+yqvHEIwgwT6J/4KO8X

QH7uxWce1skCgYEAzClA17hNOCcFolhSx3pHpKTWlwyrIztlGYRkbku6lj5wYgD3

lkgaobzfBPBA0FVSuHIzi79pNBf+S6NfPJmkECcF2oD8oguP8QMFOoe0NwKf4O+u

VxDedHIAcXRGiVDYtB6HrtbHBh5qbedgtLrBmjqoqkeHWuKahWSLqiz1SNECgYEA

oiGhBhulS/C90buGnl6n7p26TfAYxJ59c3dRsinUloN0Yrmk2rQtMeiVHxxK4uoa

57TVmDUxbkSxiEDQYAHIRYufSiB6HlvM28YLs+B63QF6ahX4SAtMr30KPw5HLDgc

O76dyv9sSWb2mMe5jd+uqcQXnV10zH49HDMFRdMgtvECgYEA9TBOzBTR2Pivh1N5

TAl1+uIv9Vq780+PIHHBKSf7WkZ78ekK7SyDKL0sTDTyy8IUOiatyPH5CSoqLYAz

AGswsXGzdZjxTPiulrDuMIpPIf3Ch06xNe7/1WaHrdqLRZPZp7FQJsFC+U1/gL9a

7Uaq+UQy/JBccdrV6YMFThZYmsc=

-----END PRIVATE KEY-----以上证书为随意生成的一个无效域名ssl证书,可用于预防ssl证书泄露IP所导致的风险问题,证书过期也可以继续使用,不影响预防IP泄露风险的效果(有动手能力的朋友也可以自行生成ssl证书)。

经常有遇到使用阿里云服务器的用户反馈访问访问会出现502、520等5**错误提示,客户阿里云服务器状态正常,节点并未发现故障,大概率是因为阿里云对回源节点旁路安全检查限制导致的回源错误。

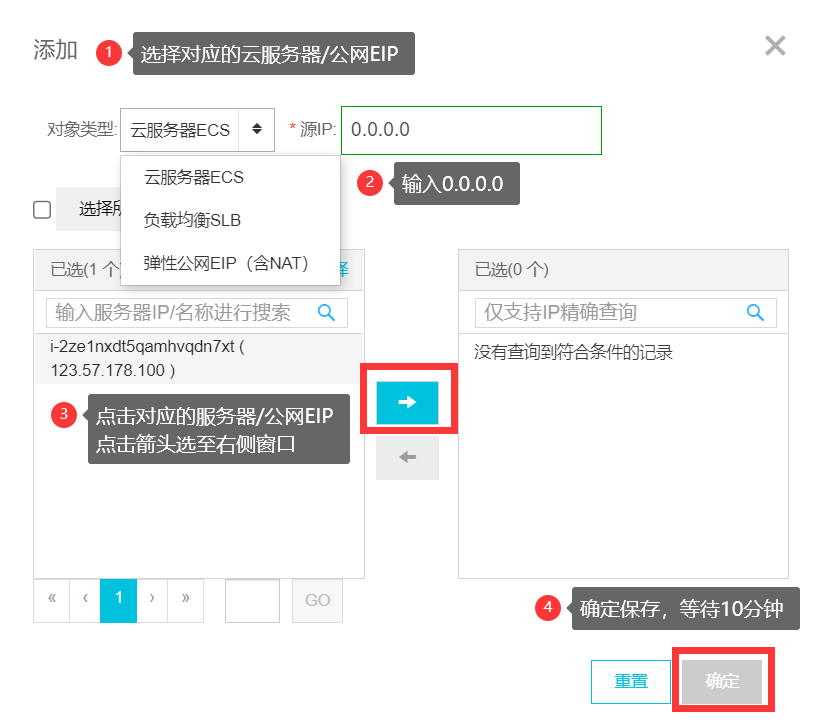

1. 配置IP白名单

阿里云控制台》安全中心》安全管控》设置IP白名单》添加:阿里云后台添加地址

选择对应的云服务器,如果云服务器有使用弹性公网IP选择对应的弹性公网IP,源IP输入0.0.0.0(代表全部的IP),将对应的云服务器或者弹性公网IP点击箭头选至右侧窗口,点击确定等待10分钟即可。

酷盾安全

酷盾安全